Привет.

Когда у тебя есть пушка и ты ворочаешь большими деньгами, многие считают тебя крутым парнем. На другой стороне – полиция и спецслужбы, которые ловят подобных тебе, от них нужно бежать и прятаться. Коммуникации стали ключом для успешного бизнеса любого толка, в том числе это касается и криминальных дел. Никогда еще защитить свою информацию нельзя было так легко и просто, спрятаться в ежедневных потоках данных намного легче, чем когда-либо в истории человечества. И перед правоохранительными органами возникли задачи, которые на первый взгляд практически невозможно решить, настолько просто спрятаться в цифровом мире. Но старая добрая психология никуда не исчезла, эксплуатация человеческих слабостей сделала возможной обесценивание любых технологий. Коммуникации людей, участвующих в криминальных схемах, стали прозрачны для тех, кто следит за ними. Ставку сделали на то, что все, кто проворачивает темные делишки, настучат на себя самостоятельно, хотя и помимо своего желания.

Конечно, толчком к написанию этого материала стала операция Trojan Shield/IronSide, одновременно проведенная в десятках стран по всему миру. Арестованы сотни людей, изъяты запрещенные вещества, оружие, деньги и многое другое. К этой истории и ее деталям мы вернемся, но начнем с простейшей вещи – почему люди верят в сказки и охотно доверяют свою жизнь технологиям.

Каждый человек хочет верить в свою исключительность, в то, что он способен перехитрить систему и стать победителем. Подумайте, какие ассоциации у вас вызывает слово “чиновник”, просто перечислите подряд несколько слов. Уверен, что слова “профессионал” среди них не будет, оно просто не придет на ум. Ровно то же самое можно сказать про полицию, спецслужбы, они все успешно и много лет прикидываются дурачками, которые ничего не понимают в технологиях. На меня произвело неотразимое впечатление интервью британского разведчика, человека эрудированного и образованного, помимо прочего имеющего степень по литературе. Рассказывая о том, как устроен мир слежки, он чуть ли не заикался, выдавал “секреты”, которые таковыми не были, создавал образ напыщенного и тупого служаки. Пожалуй, ключевым моментом здесь стал тот самый образ, который разнился с его настоящей личностью, тем, кем он являлся. Интернет и современный мир коммуникаций – это в целом среда, в которой все вовсе не то, чем кажется.

Люди, которым есть что прятать, появились не вчера, они существовали во все времена. Способы сокрытия информации мало поменялись за многие столетия, самый действенный и простой – затеряться в толпе, спрятать что-то на виду. Это если отбросить в сторону почти невыполнимую максиму жить так, чтобы не было чего-либо, что вы хотите скрыть. С развитием компьютеров возникла угроза, что любой человек может получить в свои руки средства шифрования, которые будут не по зубам государству, и тогда придумали новые правила игры, которые остаются неизменными по сей день для большинства стран мира.

Вместо того, чтобы рыскать в поисках информации в огромных массивах данных, нужно было заставить всех, у кого есть что скрывать, подавать о себе сигналы. Зажигать маяк, который приведет спецслужбы к конкретным людям и даст всю доступную информацию о них. В начале 90-х стартовала одна из самых масштабных разведывательных операций в мире, ее смело можно назвать одной из самых успешных в истории человечества. В 1991 году Филипп Циммерман создает PGP, средство шифрования сообщений электронной почти, файлов. Базируется протокол на собственном алгоритме, поддерживает большую длину ключа шифрования. Циммерман выглядит идеальным человеком для того, чтобы все поверили в чистоту его помыслов и устремлений, он участник движения против ядерной энергии, выступает оппозицией к правительству США. Обороты использование PGP набирает в момент, когда правительство начинает расследование из-за экспорта стойкой криптографии, которая на тот момент запрещена. В прессе восхваляют PGP как самый надежный способ скрыть что-либо, появляются десятки историй о том, как правоохранительные органы обломали зубы в бесплодных попытках вскрыть зашифрованные сообщения. Расследование идет три года, а в 1996 году оно закрывается, так как надобность в нем отпала, невольная реклама PGP привлекла к этому инструменту все желаемые группы, всех, кто хочет что-то скрыть.

Экспортные ограничения Циммерман обошел на тот момент очень изящно, код PGP был напечатан в книге, которую затем сканировали в других странах и создавали программу, собирая ее вне США. Согласно Конституции США, экспорт книг не может быть запрещен. В этой истории интересно то, что мы видим, как США с легкостью решают стоящие перед страной задачи без оглядки на Конституцию, права человека, включая граждан Америки. Тут же все выглядело как показательное выступление, причем параллельно возникали сходные продукты, но ориентированные, в отличие от PGP, на вполне конкретные группы лиц – финансистов, политиков, наркокартели и так далее. На сегодняшний день никто не усомнился в действенности защиты PGP, не подверг сомнению этот метод шифрования информации. Находили отдельные уязвимости в старых версиях, но и только. Чтобы осознавать контекст, нужно сказать, что в США, а также в других странах, стойкая криптография с большой длиной ключа де-факто запрещена, так как она позволяет скрывать информацию. И делает это надежно.

Мне вся ситуация с криптографией чем-то напоминает казино. Вы можете играть в казино во множество разных игр, например, можно крутить ручку однорукого бандита и рассчитывать на выигрыш. Но есть игры, в которых обычный человек может обыграть казино и выйти победителем, например, играя в блэкджек, можно “считать” карты в уме. В Лас-Вегасе это самое большое прегрешение против казино, ведь вы можете выиграть у него и уйти с деньгами, которые вам никто не хотел отдавать. Под подсчетом карт понимаются математические стратегии, которые дают вам возможность обыграть казино, первым на это обратил внимание Эдвард Торп (Edward O. Thorp), на суперкомпьютере того времени он проанализировал разные варианты игры и создал модель, которая позволяла выигрывать. Интересно, что задачка являлось прикладной и над ней в последующем работали многие профессоры MIT, а также их студенты. Посмотрите фильм “21” 2008 года, он отлично описывает то, как можно обыграть казино. Работа Торпа сделала блэкджек самой популярной игрой Америки, что хорошо иллюстрирует влияние чистой науки на повседневную жизнь, вопрос в маркетинге и продвижении результатов исследований, и только.

В казино очень быстро стали вычислять тех, кто использует те или иные методики для выигрыша, после чего люди попадали в черный список, так как слишком часто выигрывали. Мне “повезло” попасть в такой список в Лас-Вегасе и оценить, насколько качественно разные казино делятся информацией и передают ее между собой. Даже спустя несколько лет попытка сыграть наталкивалась на вежливый отказ, через пять минут появлялась охрана и вежливо просила покинуть стол. Интересно, что запрет распространяется на небольшое число игр. Тогда мне выдали большой список игр и автоматов, где я могу спокойно тратить свои деньги, так как в них весь расчет на удачу и никакой математики. Черные списки казино в теории запрещены, на практике они существуют, и это частная инициатива. Когда речь идет про государства, все намного сложнее и в то же время проще, они блюдут свои интересы, не обращая внимания на мелочи и обходя законы так, как им заблагорассудится. И примеров этого масса, перечислять их можно до бесконечности.

Использование криптографии законно, в этом нет никаких нарушений. Но тот, кто использует криптографию, зажигает над головой огромный знак, что ему есть что скрывать. Конечно, речь идет о дополнительном шифровании, а не о криптографии, встроенной в продукты от Microsoft, Google, Apple и других корпораций. С ними в США есть негласные договоренности, которые позволяют получать доступ к информации на устройствах. То есть фактически защита информации действует против третьих лиц, но для государства она остается открытой. Периодически устраиваются рекламные кампании, которые трубят о том, что полиция или даже ФБР не могут вскрыть iPhone подозреваемого, тщетно бьются над этой задачей. Факт заключается в том, что эти театральные постановки предназначены для успокоения всех, кто полагается на защиту, встроенную в такие устройства. Помимо того, что ряд спецслужб изначально имеют полноценный доступ к разным платформам и не делятся им с полицией и другими службами, что логично, на рынке также есть общедоступные инструменты, которые проделывают ровно то же самое.

В России подходы к созданию загончиков для тех, кому есть что скрывать, ровно такие же, они никак не отличаются. Когда Skype не принадлежал Microsoft, компания явно или неявно отдавала доступ к пользовательской информации, включая разговоры, Россия имела доступ к ним. Тогда активно насаждалась мысль, что кровавый режим слушает телефоны, но не может этого сделать со Skype, так как он чертовски хорошо защищен. После перехода приложения к американцам эти возможности исчезли, возникла необходимость в создании альтернативного загончика и он был создан в лице Telegram. В Telegram эффективно шли толпами борцы с режимом, криминальный элемент и многие другие, а позднее его стали использовать чиновники по всему миру. Прочитайте статью про Telegram, в ней много любопытных выкладок с точки зрения экономики и того, зачем и кому это все нужно. Отличный инструмент для сбора информации, контроля над ней, асимметричный ответ Америке со стороны России.

Но знаете, в чем проблема нашего мира? Люди продолжают верить незнакомцам, которые заявляют, что сделают все, чтобы защитить вашу информацию. Мы верим компаниям, которые обещают, что защитят нас и не передадут никакие наши данные третьим лицам. Мы верим создателям аппаратных решений, что они являются борцами за свободу слова. В мире, где каждый преследует свои интересы, неожиданно появляются сотни борцов за свободу слова, каждый из них предлагает свое решение и гарантирует анонимность, безопасность и отсутствие любых проблем. Например, многие люди искренне верят, что серверы Tor содержат энтузиасты (история один в один как с Telegram, бессребреники окружают нас с вами), тратят на их поддержку миллионы долларов, и все для того, чтобы дать свободу общения. То, что государства содержат эти серверы и эффективно отслеживают противоправную деятельность, не приходит большинству в голову. Это другой вид загончика, в котором можно эффективно работать с аудиторией, так как она сама идет в него. И многие использующие такие средства искренне считают, что они молодцы и защитились от государства. Наивные. Степень наивности можно оценить по истории с Anom, смартфонами, которые создали для криминального мира.

Смартфон для криминального мира – самый безопасный способ связи

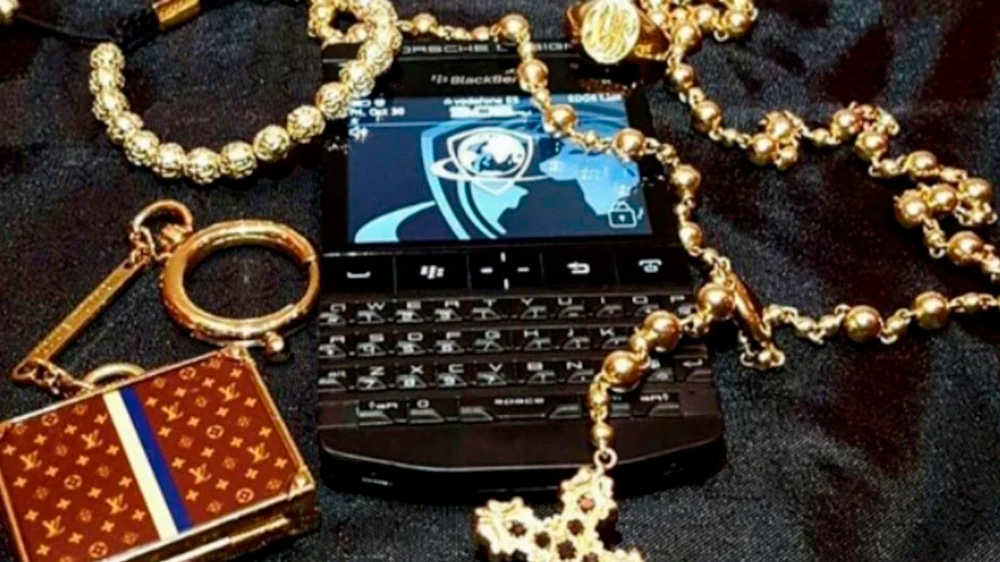

В марте 2018 года ФБР арестовало владельца и генерального директора канадской компании Phantom Secure. Винсент Рамос придумал беспроигрышную схему, он продавал “безопасные” смартфоны и позиционировал их как решение для криминального мира. В качестве смартфона-донора использовали Blackberry, добавив к стандартным устройствам криптозащиту, которая затрудняла их взлом. Таких проектов ежегодно появляются десятки, но Phantom Secure отличался с первых дней осознанным выбором преступников как потребителей своего продукта. Отрицать успехи этого проекта сложно, так как телефонами от Рамоса пользовались наркокартели и не только они.

Формально придраться к бизнесу Рамоса было невозможно, он не толкал никого на совершение преступлений, продавал легальный товар. Но при общении с агентами под прикрытием он признался, что создавал свои смартфоны в том числе для нелегальной торговли наркотиками, этого было достаточно, чтобы предъявить в последующем обвинения.

Но в 2018 году после нескольких сообщений о Рамосе и идущем суде над ним он исчезает из публичного поля. Сегодня мы знаем, что он стал участником следующей масштабной операции, в которой участвовали спецслужбы и полиция разных стран. Рамос создавал новый смартфон, который был ориентирован исключительно на преступников. Для его распространения использовали ровно те же каналы, что были задействованы и для продуктов Phantom Secure.

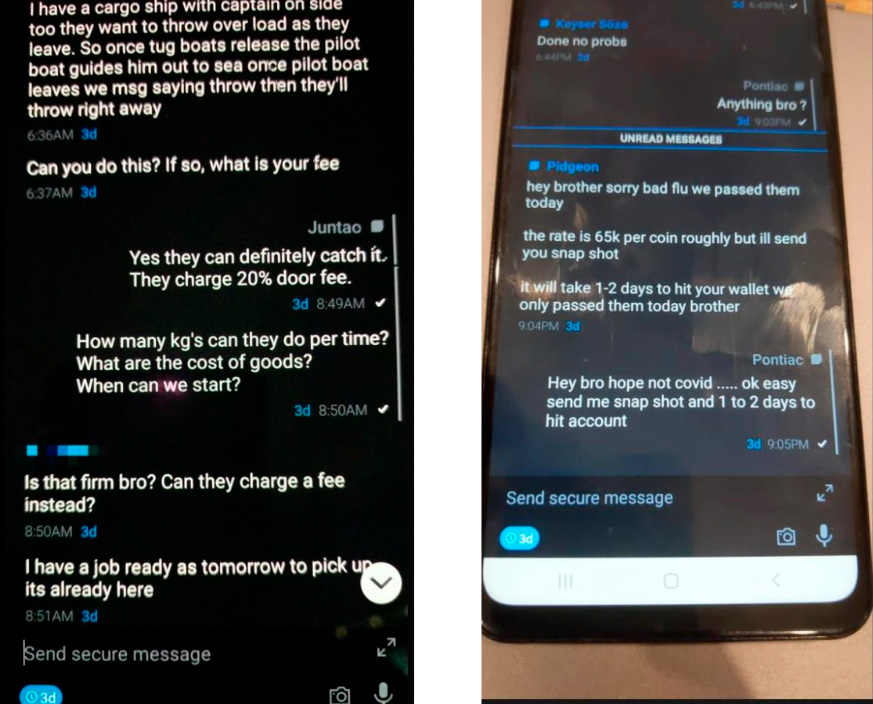

С 2019 по 2021 год было произведено 12 тысяч смартфонов Anom, на момент прекращения операции постоянно использовалось 9000 смартфонов по всему миру. География использования Anom покрывала всю планету, смартфон предлагал общение в зашифрованных чатах, полную безопасность для участников. Создатели программы слежки внедрили в софт мастер-ключ, который позволял читать все сообщения и точно идентифицировать тех, кто пользуется аппаратами. Фактически это было автоматическое и идеальное средство слежки за теми, кто представлял интерес для правоохранительных органов. Координаты, параметры сделок и многое другое. По итогам операции было арестовано 224 человека, им предъявлены обвинения, проведено 525 обысков, предотвращено 31 убийство, изъяты 104 единицы оружия и 3.7 тонны наркотиков и веществ для их производства. На счетах и в наличных арестовано около 50 млн долларов.

Цена телефона Anom не была заоблачной, за само устройство нужно было заплатить около тысячи долларов, сам сервис стоил 1 700 долларов за полгода, создатели использовали модель подписки.

В силу юридических ограничений ФБР задействовало правоохранительные органы других стран, американцы не имели полномочий в других странах, не могли следить за их гражданами (могли, но в суде такие доказательства не имели бы никакой силы). В конечном итоге операцию прекратили из-за того, что в нее было вовлечено слишком много людей и информация о небезопасности коммуникаций в Anom стала распространяться в криминальных кругах.

Обратите внимание, что в пересчете на 9000 используемых устройств число арестованных, а также изъятых предметов выглядит не очень впечатляющим. Ощущение, что крупная рыба не пользовалась таким методом коммуникации либо их просто не трогали по итогам операции.

Метод, который использовали создатели Anom, ровно тот же, что и описанный выше для других ситуаций, это создание продукта, который сам по себе привлекает тех, кто занимается теневым бизнесом. Нужно вычленять таких людей из общей массы, делать так, чтобы они сами хотели “защитить” себя. Одно дело – читать миллиарды сообщений в WhatsApp, совсем другое – это 27 миллионов сообщений за три года от пользователей телефонов Anom.

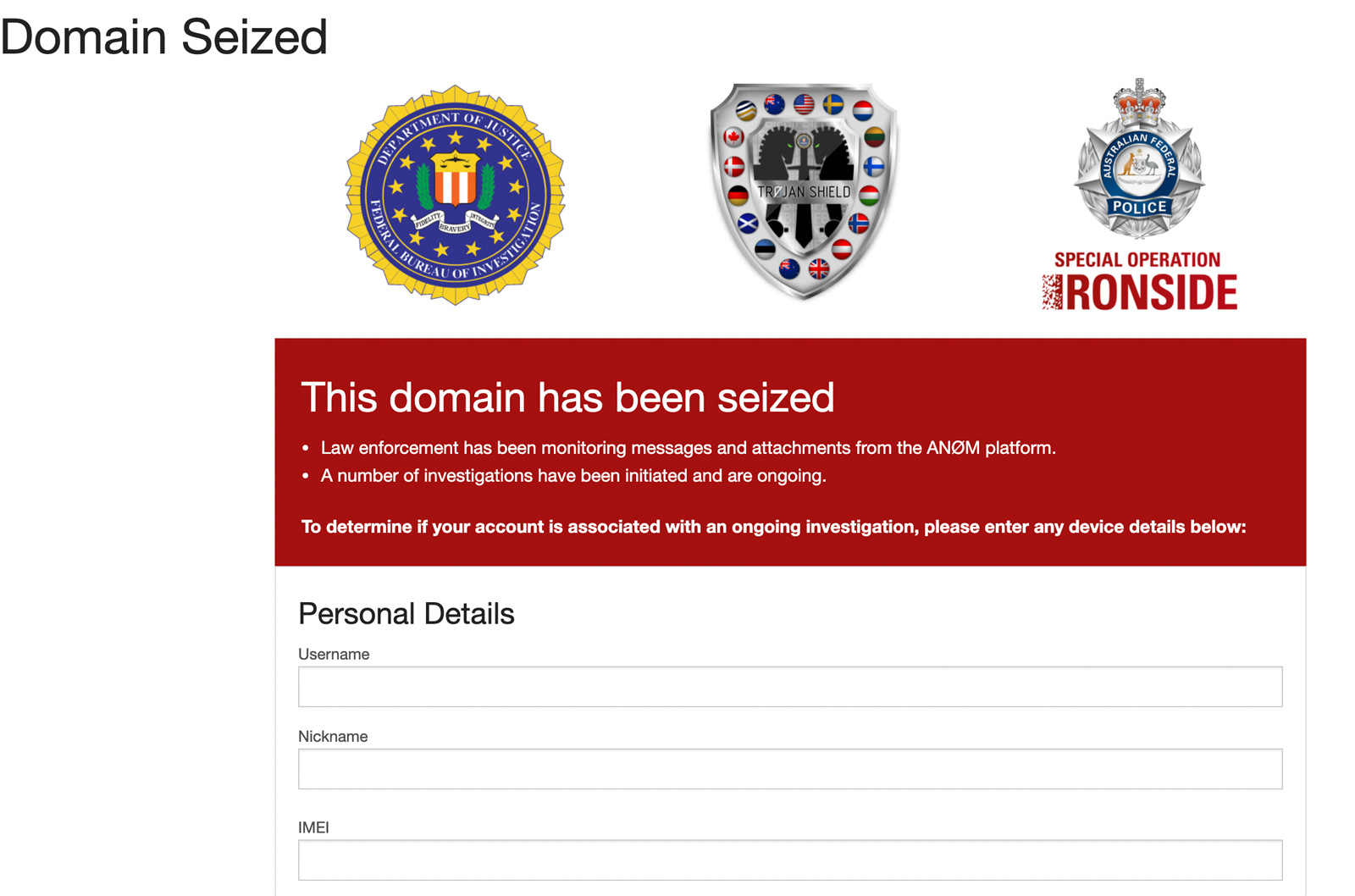

На сайте проекта стоит заглушка от ФБР, вы можете теперь написать запрос о том, не стали ли вы участником расследования, то есть настучать на себя и привлечь к себе внимание.

Короткое послесловие

Люди современной формации – продукт общества потребления, и они искренне верят рекламе, а значит, им можно и нужно продвигать “безопасные” решения, которые поддаются стороннему мониторингу и прослушке. Чем “безопаснее” и сложнее устройство, тем выше шансы того, что вы будете под колпаком, так как никто не отдает на массовый рынок подобного рода технологии, государства просто не дают возможности сделать защиту информации доступной и реально работающей.

Почему люди верят в громкие заявления? Не знаю. Меня удивляет, что те, кто действительно хочет скрыть информацию, покупают решения, про которые они ничего не знают, не понимают, как они работают. Они приобретают миф, так как понимают, что им нужно себя обезопасить, но не знают, как это сделать. Защитить себя не так сложно, как многие думают, но часто люди отрицают даже элементарные правила цифровой гигиены.

Государства по всему миру давно развернули системы массового сбора информации (кто-то называет это тотальной слежкой, но суть остается той же). И это уже случившийся факт, а подобные системы охватывают весь мир, в том числе это ваш телефон, который многое рассказывает про вас. Но вам говорят, что этого не происходит, ведь джентльменам принято верить на слово, не так ли?

P.S. Вы боитесь слежки или нет? За вами следят или вы считаете, что никому не нужны?