Доброго времени суток!

Образ хакера в массовой культуре рисует нам человека, который взламывает сложные компьютерные системы, наслаждаясь самим процессом творческого преодоления ограничений.

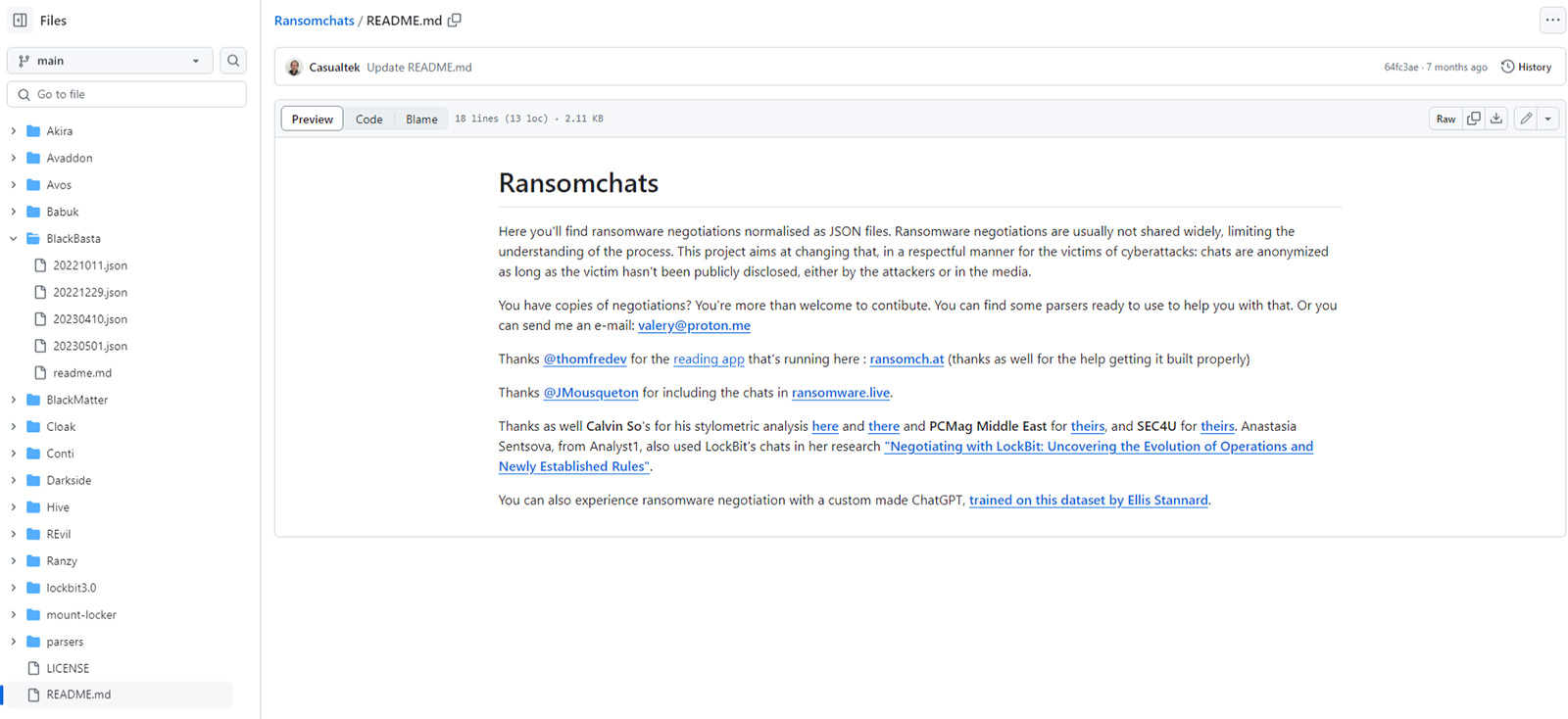

Реальность, как показывает практика, оказывается гораздо более прозаичной: хакеры воспринимают свой промысел как «бизнес», а своих жертв – как «клиентов». Этот тезис подтверждают стенограммы переговоров служб безопасности различных компаний с хакерами, которые использовались для обучения нейросети и приведены на портале GitHub.

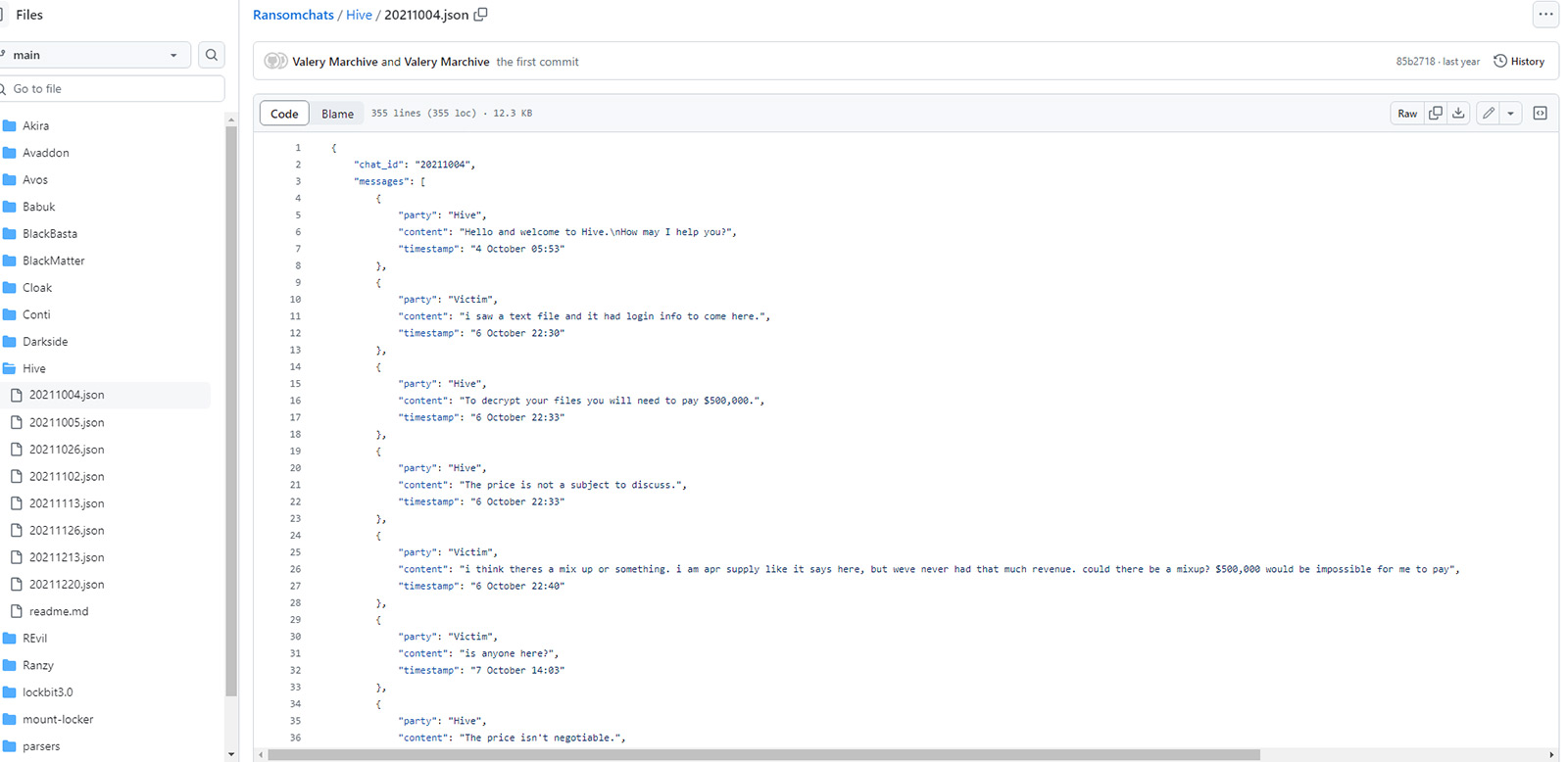

Преступники взламывают корпоративные сети, скачивают всю доступную информацию, одновременно зашифровывая её для жертв своих атак. После этого злоумышленники оставляют ссылки на свои «чаты поддержки», чтобы обсудить «решение этой проблемы».

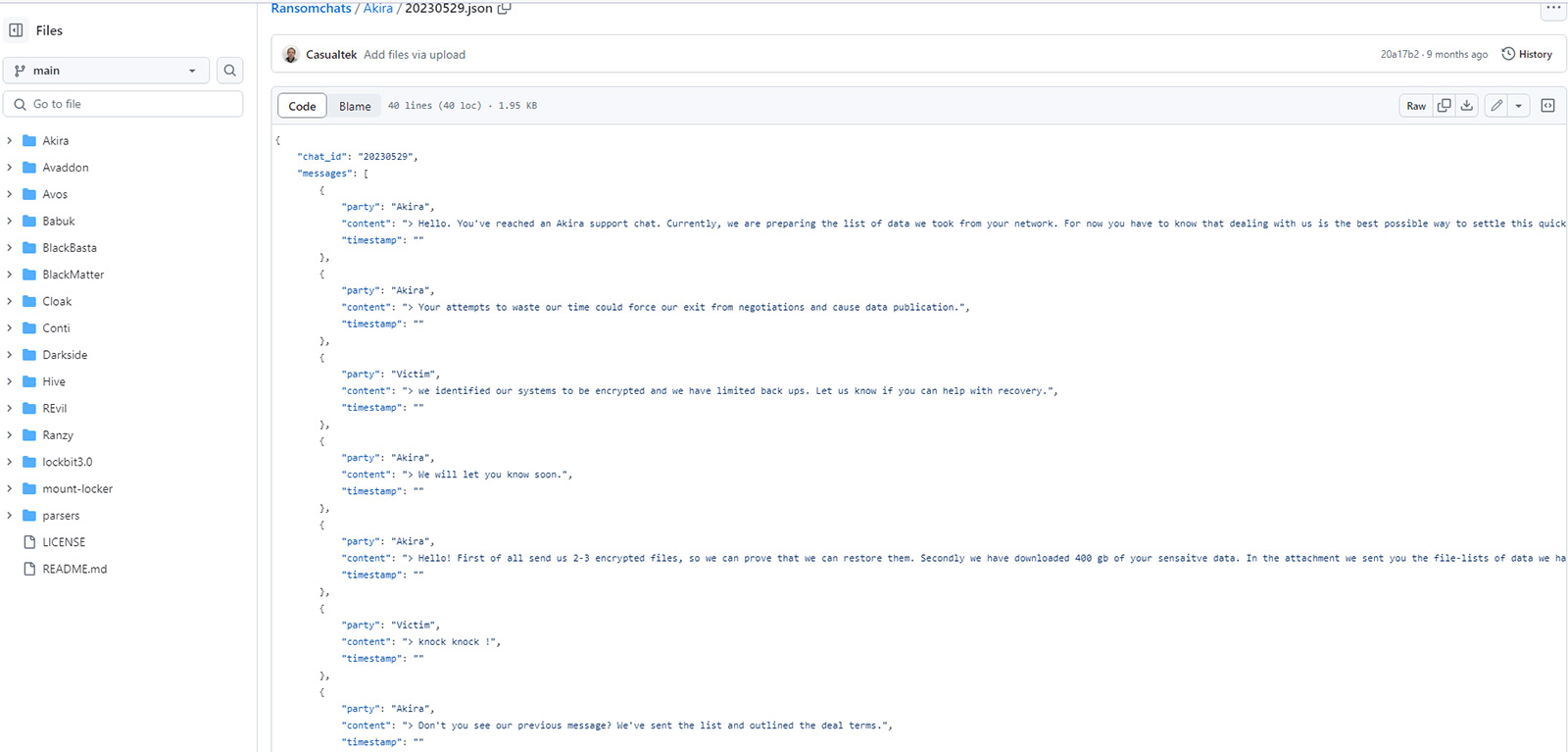

«Здравствуйте! Вы позвонили в чат поддержки Akira. В настоящее время мы готовим список данных, которые мы извлекли из вашей сети. На данный момент вы должны знать, что обращение к нам — лучший из возможных способов решить проблему быстро и недорого. Оставайтесь с нами на связи и будьте терпеливы».

На GitHub размещены чаты целого ряда хакерских сообществ, однако алгоритм ведения переговоров – социальная инженерия – похож. Сначала они угрожают публикацией всех данных компании, в том числе финансовых, личных данных клиентов и других, вначале на своём сайте, а затем и в социальных сетях.

Преступники предлагают прислать им несколько зашифрованных файлов и расшифровывают их, демонстрируя наличие программы-дешифратора. Затем следует:

«Мы изучили ваши личные дела, чтобы определить ваши финансовые возможности. Мы изучили ваши банковские выписки, чистый доход, лимиты ответственности в киберпространстве, финансовые аудиты — всю информацию, которая может помочь нам рассчитать наши требования к вам. Мы готовы установить цену в размере 165 000 долларов США за ВСЕ предлагаемые нами услуги: 1) полную помощь в расшифровке; 2) доказательства удаления данных; 3) отчет по безопасности об обнаруженных нами уязвимостях; 4) гарантии не публиковать и не продавать ваши данные; 5) гарантии не атаковать вас в будущем. Дайте мне знать, хотите ли вы заключить сделку целиком или по частям. Это повлияет на окончательную цену».

Далее начинаются переговоры о цене, которая, как правило, снижается в разы в зависимости от стратегии переговорщика. Кто-то давит на жалость, ссылаясь на то, что он как системный администратор выплачивает деньги из своего собственного кошелька:

«Из-за того, что я недостаточно обеспечил безопасность системы, я не сплю со вчерашнего вечера здесь, в офисе, и не могу пойти домой».

«К сожалению, я работаю младшим сотрудником в ИТ-отделе, компания может предложить вам максимум 2500 долларов, чтобы урегулировать это предложение. Будьте добры, помогите мне и сохраните мою работу. Бог поможет вам, сэр».

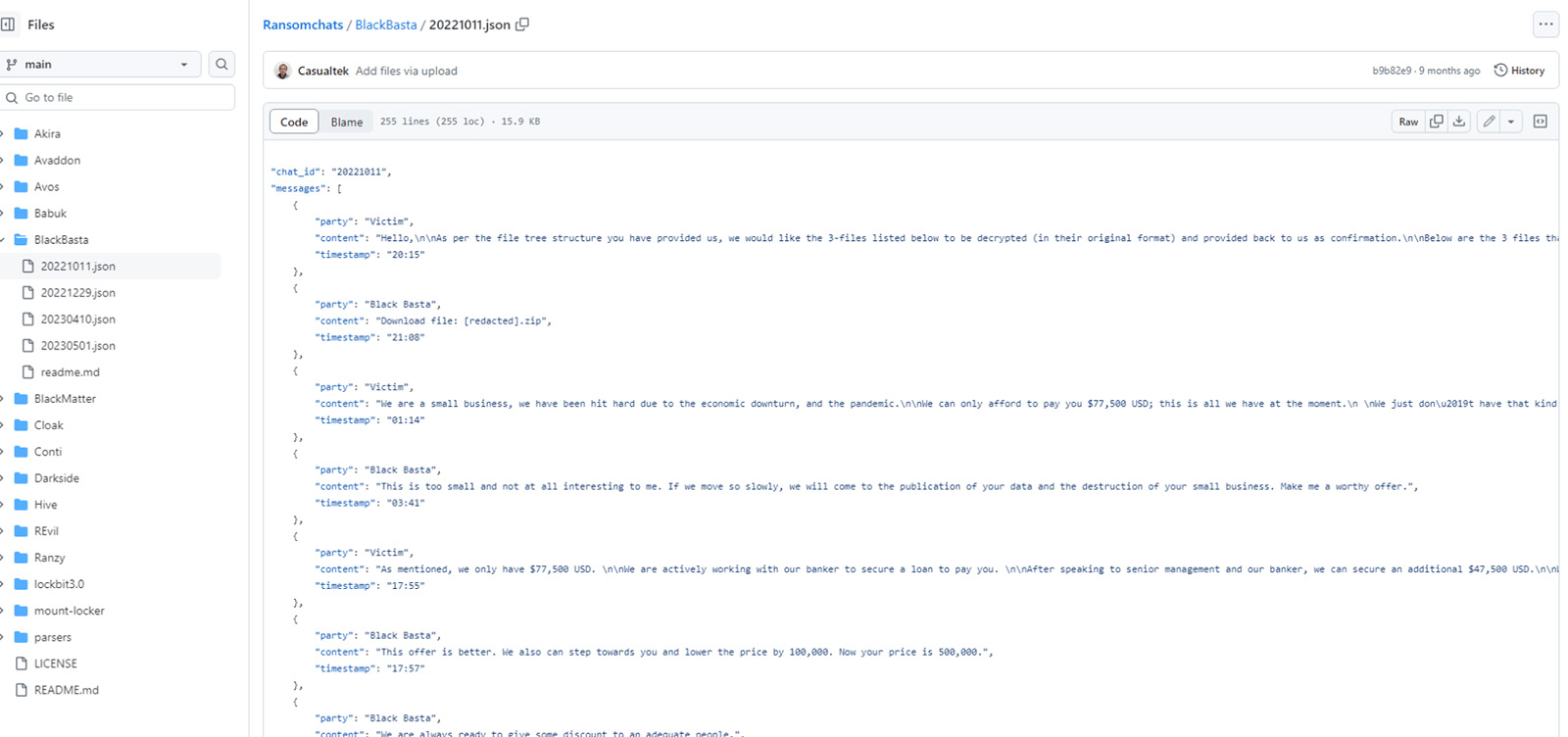

Кто-то ссылается на пандемию коронавируса либо на сложный период в деятельности компании:

«Наш семейный бизнес не зарабатывает таких денег. Я бы хотел заплатить, но мы не можем себе этого позволить. У нас и так проблемы с деньгами, и я едва могу выплачивать зарплату своим сотрудникам. Вы собираетесь разрушить мою семью и всю мою жизнь. Почему вы нападаете на такой маленький бизнес, как наш, а не на крупные компании? Все в моем офисе расстроены, а некоторые даже плачут из-за этой ситуации. Единственное, что я могу сделать, это, пожалуйста, заплатить максимум 5000 долларов. Извините, но я действительно не могу позволить себе большего. Пожалуйста, сделайте это ради моей семьи и честных, трудолюбивых сотрудников. Не разрушайте наши жизни. Нам всем нужна эта компания».

Интересен один из эпизодов, когда руководство некой компании из Армении наотрез отказалось платить вымогателям и дало команду айтишникам восстановить все данные из архивов. Через несколько дней с ними связались злоумышленники и бесплатно отдали программу-дешифровщик, объяснившись так:

«Мы выяснили, что один из филиалов вашей сети находится в Армении, наша политика работы не позволяет работать в странах СНГ, поэтому мы предоставим вам общий дешифратор, с помощью которого вы сможете расшифровать всю свою сеть. Мы приносим свои искренние извинения за этот неприятный инцидент и хотели бы сказать, что мы поможем вам восстановить ваши системы, даже если у вас возникнут какие-либо проблемы»,

Но это скорее исключение из правил, потому что утечка данных в открытый доступ может серьёзно навредить репутации компании, привести к огромным штрафам и судебным искам за разглашение чувствительной информации о клиентах. Поэтому зачастую после долгих переговоров – иногда на протяжении недель – деньги отправляются мошенникам.

Для наглядности приведем почти полную стенограмму переговоров, сокращены лишь некоторые несущественные или технические моменты:

Киберпреступники: Итак, мы просмотрели ваши файлы, чтобы определить ваши финансовые возможности. Мы готовы установить цену в размере 275 000 долларов за ВСЕ предлагаемые нами услуги.

Жертва: Я хотел бы обратиться к вам. Мы небольшая компания, в которой работает всего 5 человек. Мы готовы платить, нам просто нужно, чтобы это была приемлемая сумма, которую мы можем себе позволить, не обанкротившись. Пожалуйста, пересмотрите свое решение, и мы будем рады работать с вами. Мы должны заплатить из своего кармана, у нас нет никакой страховки на этот случай.

К.: Покажи мне, что у тебя есть сейчас, и я поговорю со своей командой.

Ж.: У меня есть 50 тысяч, которые я могу потратить прямо сейчас.

К.: Мы не сможем договориться о цене в 50 тысяч. Я думаю, лучшее, что мы можем предложить, — это скидка в 50 тысяч, но мне нужно поговорить со своей командой. Мы работаем только с 6 цифрами.

Ж.: Вы можете работать с шестью цифрами, сможете ли вы заработать 100 тысяч? У меня сейчас нет таких денег, но я могу взять кредит. Можем ли мы начать с нескольких виртуальных машин, чтобы доказать, что это работает?

К.: 175 000 долларов, и мы покончим с этим. Мы не можем пойти еще ниже. Чтобы доказать, что мы можем правильно расшифровать ваши данные, вы можете загрузить 2-3 зашифрованных файла объемом до 10 Мб каждый в наш чат, и мы отправим расшифрованные копии обратно.

Ж.: Пожалуйста, пересмотрите свое решение. Вы можете взять 125 тысяч? С такой ценой для нас это будет непросто.

К.: Ребята, во-первых, скидка в 100 тысяч кажется достаточно большой. Во-вторых, мы изначально установили справедливую цену, так что вы сможете справиться с этим без проблем. Пусть 175 тысяч будет конечным числом, поскольку таким образом мы оба останемся довольны.

Ж.: Сколько времени вы можете нам дать, чтобы собрать деньги?

К.: Скидка действует до субботы.

Ж.: Можете ли вы сказать нам, как мы должны вам заплатить?

К.: Мы принимаем платежи в биткоинах. Чтобы получить биткоины, вам нужно перейти на любую платформу обмена, такую как binance или coinbase. Вы также можете купить биткоины у любых местных брокеров. Если вы снимаете средства со своего банковского счета, вы должны сообщить банку, что эти деньги нужны вам только для инвестиционных целей. Дайте мне знать, когда будете готовы, и я предоставлю идентификатор нашего кошелька.

Ж.: Подождите. Моя команда работает с финансовым отделом, чтобы выяснить, какие дополнительные средства (если таковые имеются) мы сможем изыскать. Тем временем у нас есть несколько дополнительных вопросов. Можете ли вы предоставить следующие файлы (ниже), сообщить нам, какой объем данных был взят и является ли предоставленный вами список файлов полным?

К.: Это полный список. У нас около 2 ГБ данных. Файлы будут предоставлены в ближайшее время.

Ж.: Нашему финансовому отделу нужно дополнительное время, чтобы выяснить, смогут ли они найти дополнительное финансирование, нам понадобится еще несколько дней. Но я буду держать вас в курсе, насколько это возможно.

К.: Подготовьте все ко вторнику. Мы заключим сделку.

К.: Вы можете просмотреть файлы.

Ж.: Загружаю сейчас и проверю с моей командой, можете ли вы расшифровать эти файлы для меня.

К.: Скоро я выложу их расшифрованными.

Ж.: После тщательного рассмотрения и очень обширных обсуждений мы достигли максимального бюджета в размере 135 000 долларов. Важно понимать, что эта цифра уже значительно превышает наши финансовые возможности. Предлагаемая нами сумма — шестизначная сумма, которую мы выплачиваем из своего личного кармана. Пожалуйста, примите ее! Мы можем произвести оплату немедленно. Пожалуйста, осознайте наши ограничения и работайте с нами.

К.: Мы видим ваше намерение решить эту проблему, чтобы мы могли принять 150 000 долларов и заключить сделку. Между нами есть небольшой разрыв, и я думаю, что для вас это не должно стать проблемой. Вот наш БИТКОИН-кошелек. Дайте мне знать, как скоро мы можем ожидать перевода.

Ж.: Мы признательны за дополнительную скидку. Однако мы объяснили вам наше финансовое положение и не можем предложить такую сумму. Я уполномочен предложить вам 140 тысяч долларов. Если сумма превысит эту, мы обанкротимся. Для вас это все равно шестизначная сумма. Пожалуйста, примите ее, и пусть в 2019 году вы оба останетесь довольны.

К.: Хорошо, вы можете отправить 140 тысяч долларов на тот же кошелек, что и в моем предыдущем сообщении. Как скоро мы можем ожидать перевода?

Ж.: Просто чтобы подтвердить, что мы сегодня переводим вам 140 000 долларов на кошелек BTC, взамен мы получим расшифровщики всей сети, журнал удалений, показывающий, что вы удалили наши данные со своих серверов, отчет об аудите безопасности с подробным описанием того, как вы удалили наши данные со своих серверов, атаковали нас, обещание никогда больше не атаковать нашу компанию и пароль администратора домена к нашей среде AD для начала восстановления, поскольку он был изменен и мы не можем войти в систему.

К.: Мы подтверждаем условия и идентификатор кошелька.

Ж.: Спасибо, мы готовимся к отправке.

Ж.: Платеж отправлен.

После оплаты мошенники предоставляют программу-дешифровщик и – кто бы мог подумать – отчёт о киберуязвимостях компании-жертвы:

«Первоначальный доступ к вашей сети был приобретен в даркнете. Затем был выполнен керберинг, и мы получили хэши паролей. Затем мы просто взломали их и получили пароль администратора домена. За несколько недель работы в вашей сети нам удалось обнаружить несколько сбоев, которые мы настоятельно рекомендуем устранить: 1. Никто из ваших сотрудников не должен открывать подозрительные электронные письма, ссылки или скачивать какие-либо файлы, а тем более запускать их на своем компьютере. 2. Используйте надежные пароли, меняйте их как можно чаще (не реже 1-2 раз в месяц). Пароли не должны совпадать или повторяться на разных ресурсах. 3. Устанавливайте 2FA (двухфакторную аутентификацию – Прим. ред.) везде, где это возможно. 4. Используйте последние версии операционных систем, так как они менее уязвимы для атак. 5. Обновите все версии программного обеспечения. 6. Используйте антивирусные решения и средства мониторинга трафика. 7. Создайте переходный узел для вашего VPN. Используйте на нем уникальные учетные данные, которые отличаются от доменных. 8. Используйте программное обеспечение для резервного копирования с облачным хранилищем, которое поддерживает токен-ключ. 9. Как можно чаще инструктируйте своих сотрудников о мерах предосторожности в Интернете. Наиболее уязвимым местом является человеческий фактор и безответственность ваших сотрудников, системных администраторов и т.д. Мы гарантируем, что не будем продавать или публиковать ваши данные, сохраним этот разговор втайне и удалим этот чат позже. Мы не вернемся за дополнительными деньгами после оплаты и больше не будем на вас нападать. Мы желаем вам безопасности, спокойствия и множества выгод в будущем. Спасибо вам за сотрудничество с нами и за ваше бережное отношение к своей безопасности».

Чаты переговоров с преступниками, которые датируются с 2019 по 2023 годы, были обработаны нейросетями, и была создана ChatGPT-модель для возможной отработки сценариев общения с хакерами. Ссылка на неё есть в первоисточнике на GitHub.

С одной стороны, это абсолютно полезное дело, с другой – обоюдоострое оружие. Ведь это позволяет киберпреступникам совершенствовать свои методы давления на жертв, создавать свои чат-боты для ведения переговоров с жертвами.

Таким образом, телефонное мошенничество, противодействию которому сейчас уделяется серьёзное внимание, далеко не единственная киберугроза в современном мире.