Привет.

Начиная с марта российская инфраструктура находится под постоянным давлением извне, идет поиск уязвимых мест. Потребность в защите от DDoS-атак выросла на порядки, причем способы защиты в разных компаниях придумываются свои, мысль бурлит. По большому счету, жизнь под давлением стала привычной для большинства компаний, теперь защита от внешнего воздействия усиливается всеми, закладывается в IT-бюджеты. Емкость этого рынка резко выросла, готовых специалистов с гулькин нос, отсюда появление десятков тысяч рабочих мест. Указом президента, подписанным первого мая 2022 года, также регулируется создание подразделений информационной безопасности в государственных компаниях плюс корпорациях с госучастием. Рынок информационной безопасности растет как на дрожжах, а вполне реальное давление, оказываемое на российские ресурсы, делает задачу тем интереснее.

Самым распространенным инструментом для вмешательства в работу той или иной компании, сервиса стал классический DDoS. Выбранная жертва забрасывается пустыми запросами, чтобы забить канал и загрузить оборудование, — часто в таких атаках участвуют как ботнеты, так и люди, которых собирают для осуществления подобных диверсий. Например, в украинских Telegram-каналах ничуть не скрывают, какие цели намечают, и призывают, используя нехитрый инструментарий, атаковать российские ресурсы.

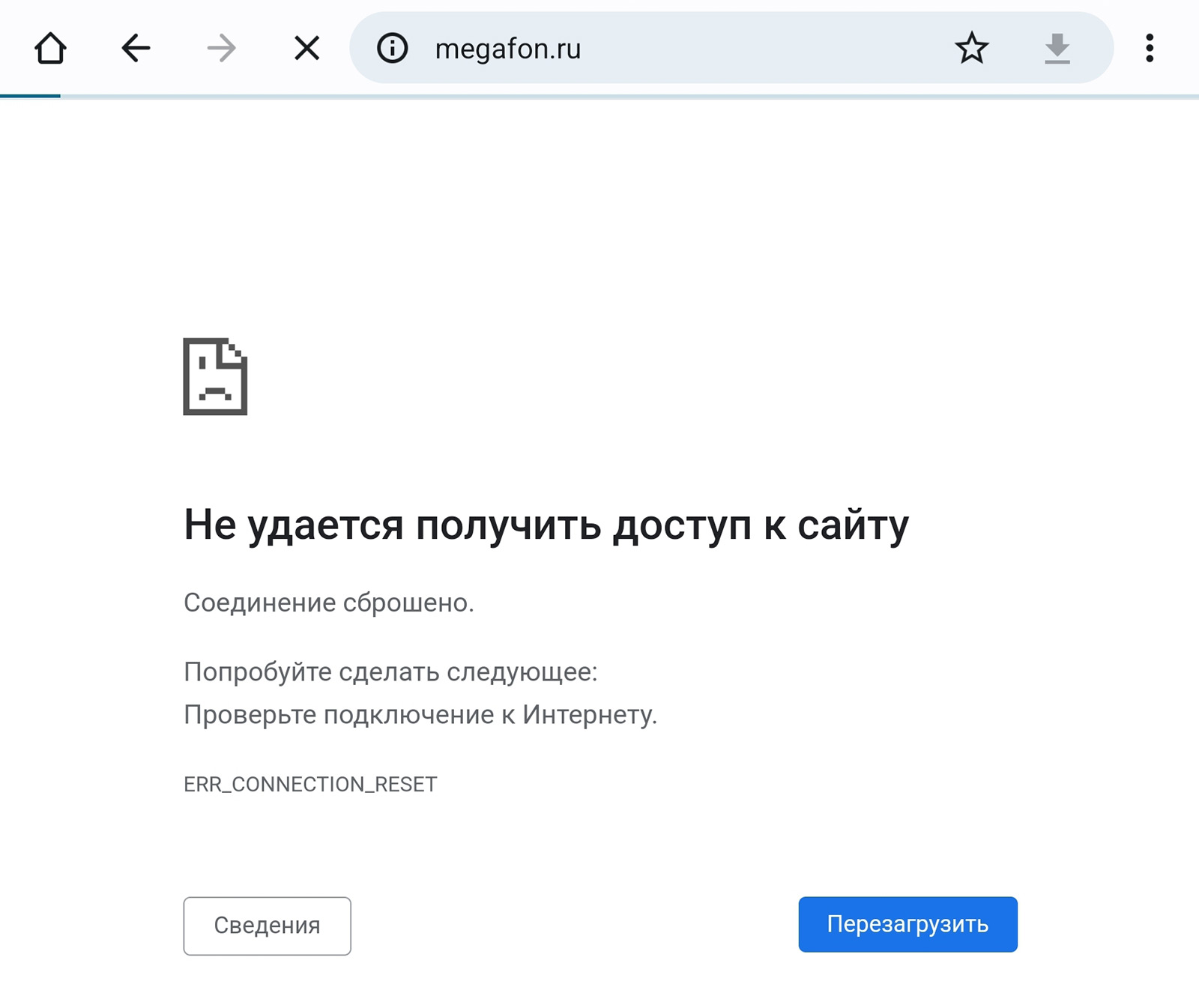

Самым простым способом защиты становится отключение доступа к ресурсам со стороны IP-адресов вне России или оговоренного списка исключений. Острота DDoS-атаки таким нехитрым приемом снижается на порядки, качественно забить информационным шумом чужой канал не получается. Яркими примерами ресурсов, что находятся под таким давлением, может стать сайт «Российских железных дорог» или оператор «МегаФон».

Дешево, надежно и практично можно откинуть злонамеренные компьютеры и пользователей. Этот способ защиты освоило большинство компаний, кто-то его использует, кто-то включает более продвинутый анализ — когда поведение анализируется для каждого соединения, они добавляются в белый или черный списки. Чуть более сложная система, но она тоже надежно защищает сервисы и сайты.

Например, приложение РЖД работает из других стран практически всегда, а вот приложение того же «МегаФона» — частично, не все пункты меню открываются. Хотя оператор видит, что в вашем смартфоне стоит его SIM-карта.

Ограничения носят вынужденный характер, так как в сети появилось множество варваров, которые пытаются сломать работающие сервисы, но сделать в лоб у них это не получается. Отсюда полноценная информационная война, когда в оружие пытаются превратить обычных людей, заставить их «ломать» сервисы. После объявления о частичной мобилизации появился вброс о том, что проверить, призвали вас или нет, можно на сервисе «Госуслуги». Учитывая важность информации, туда одновременно бросились миллионы людей, что в итоге ограничило к нему доступ, несколько часов он не работал. Причем не работал не только для тех, кто хотел посмотреть статус повестки (его там не было вовсе), но и для тех, кто совершал привычные операции — смотрел свои штрафы, заказывал справки и так далее. Манипуляция людьми сработала на ура, внутри России возник своего рода DDoS, когда обычные люди загрузили сервис. Такие пиковые нагрузки невозможно заложить в систему, она рассчитана на обычное использование, когда люди более-менее равномерно подходят к системе. А не пытаются в короткий отрезок времени попасть в нее одновременно. И причина не в ошибках тех, кто проектировал сервис, а в аномальности самой ситуации. Вброс в полной мере удался, на несколько часов сервис перестал работать. И это создает не просто неудобства, убытки можно измерять во вполне реальных деньгах.

Для интернет-магазинов убытки еще более ощутимыми, ведь каждая минута недоступности означает потерянных клиентов, тех, кто не заказал товар. В последние недели идут постоянные атаки на ряд компьютерных магазинов, они координируются на Украине. Недавняя атака на DNS и «Ситилинк» проходила под эгидой того, что в этих магазинах продаются квадрокоптеры и поэтому нужно сделать так, чтобы сайты не работали максимально возможное время. Вектор атаки подбирается умелыми людьми, это не толпа. Изучается защита от DDoS, других возможностей и варьируются инструменты, которые затем выдают всем желающим. Этакий государственный терроризм на чужой территории, когда спонсором атак на гражданскую инфраструктуру выступает непосредственно государство. Оно изучает слабые места защиты и потом проводит атаку, привлекая к ней сторонних людей.

Перебои в работе того же сайта «Ситилинка» связаны с внешними атаками, причем паттерн таких атак всегда меняется. От простых запросов, что заваливают канал или провайдера, атакующие могут перейти к эмуляции живых людей, чтобы отбить атаку было максимально сложно.

До недавнего времени считалось, что атакующие тратят меньшие ресурсы, чем те, кто защищается. Стоимость DDoS на фоне потенциальных убытков атакуемого была минимальной. Как ни странно, массовое распространение атак на ресурсы привело к повышению их стоимости, что сделало экономику не такой однозначной. С другой стороны, конкуренция среди тех, кто защищает ресурсы, появление массового рынка привели к удельному снижению как себестоимости, так и предлагаемых цен для компаний. Парадоксально, но факт — стоимость атак выросла, стоимость защиты за счет ее массового применения сократилась.

Считайте меня оптимистом, но мне кажется, что уровень как специалистов, так и компаний растет только под давлением. Когда все хорошо, нет причин быстро развиваться. Так и тут — мы получаем новый опыт, подчас уникальный, учимся жить под давлением, которое не исчезает. Жизнь заставляет работать на опережение.

Давным-давно в банках, которые заботятся о безопасности своих клиентов, появилась не просто идентификация по номеру телефона, также проверялся номер SIM-карты, при ее изменении нужно было повторно привязать свой номер к счету, заодно проверялось, на каком устройстве вы все это делаете. Простая, не очень замысловатая проверка, которая гарантировала безопасность вашего счета, делала его взлом крайне кропотливым делом. Можно было считать, что большинство банков внедрят такие проверки, сделают их доступными по умолчанию. В нескольких банках, услугами которых я пользуюсь, все было именно так.

С 1 октября 2022 года ЦБ РФ на уровне закона сделал такую защиту необходимой, меня удивил плач Ярославны со стороны некоторых банков, которые посчитали эти меры ненужными, драконовскими. То есть реально существовали банки, где такие простые шаги не были предприняты в прошлом. Представляете? И ведь это по умолчанию компании, которые должны быть на острие прогресса, защищать своих пользователей и их деньги всеми возможными способами. Будь такой способ защиты (читай — дополнительных проверок) сложным и дорогим, я бы это понял. Но в общей канве мер безопасности в банках это не так сложно и дорого. Значит, те, кто не использовал эти простые и действенные методы, просто ленились, сейчас же их заставляет регулятор. И это тоже приятная новость, так как по умолчанию безопасность всех систем вырастет, станет заметно лучше.

Мы не можем забыть о человеческом факторе, о том, что информационной безопасностью в компаниях занимаются люди с разной подготовкой, жизненным опытом. Говорить об однородности опыта людей в разных компаниях невозможно. Но угрозы, возникающие и реализуемые на практике, приводят к тому, что информационные системы взламывают, а их в итоге волей-неволей приходится защищать. Нарабатывается тот самый опыт. Помните пословицу, что за одного битого двух небитых дают? Так и тут. Опыт благодаря постоянным атакам извне появляется очень интересный. И его невозможно получить в теоретических занятиях. Благодаря непрекращающемуся внешнему давлению возникло понимание важности информационной безопасности, на ней теперь стараются не экономить и перестали подходить к этому вопросу как к гипотетическому. Впервые во многих организациях за этим стали следить руководители, ведь это их точка уязвимости, Ахиллесова пята.

Но главное, что нужно зазубрить каждому из нас, — именно мы сами по себе являемся точкой уязвимости, наши действия открывают ворота для злоумышленников. Нужно соблюдать цифровую гигиену, не совершать опрометчивых поступков, от которых потом будет безумно грустно, но ничего исправить будет нельзя. Думайте о том, что вы делаете и как, а главное, зачем. Спешка нужна только при ловле блох, в реальном мире никогда не стоит спешить, особенно когда речь идет о защите вашей информации.

Меня часто спрашивают, когда закончатся атаки на российскую инфраструктуру. Лучше всего исходить из простого предположения, что такие атаки будут всегда, они не остановятся, а их масштаб будет то нарастать, то уменьшаться. И жизнь в таких условиях не так тяжела, как кажется на первый взгляд. Да, расходы немногим выше, но выигрыш от этого несоизмерим. Системы российских компаний проходят проверку боем. Потери на этом пути неизбежны, вопрос в том, что нужно исправлять все недочеты и закрывать прорехи от атакующих. И, по большому счету, это получается сделать.

С банками не все так однозначно. У меня есть счет в Bank of America, еще не так давно можно было просто зайти и сделать, что надо. А теперь зайти в онлайн банкинг можно только позвонив в США.

>>С 1 октября 2022 года ЦБ РФ на уровне закона сделал такую защиту необходимой

То-то в последнее время активизировались аферисты с характерным украинским говором, представляющимися специалистами банка ВТБ (!) и вопросом «вы подавали заявку на смену номера, привязанному к онлайн-банку?». На вопрос: «Крым чей?» переходят на нецензурную речь и бросают трубку)) Видимо, база ВТБ тоже утекла, за два дня было два звонка, до этого ни разу.

>Выключаете VPN, выходите из России, и все прекрасно работает.

А из России-то зачем выходить? Да и куда?

Alexbur, Вообще слышал из первых рук, что планируются любые звонки по ip-телефонии на сети наших операторов сделать с особыми кодами (дабы при подмене номера было не +7 ххх ххх хххх, а, например, 000 ххх ххх хххх). И, соответственно, проводить разъяснительную работу, что подобные номера могут использоваться мошенниками. На сетях операторов уже мошенникам невозможно подменить свой номер на номера банков (к примеру 900), кое где и на номера местных городских не подменяется.

>Давным-давно в банках, которые заботятся о безопасности своих клиентов, появилась не просто идентификация по номеру телефона, также проверялся номер SIM-карты, при ее изменении нужно было повторно привязать свой номер к счету, заодно проверялось, на каком устройстве вы все это делаете.

Простите, но это бессмысленный набор слов.

Во-первых, привязка номера сим карты к счету. К счету? Точно? А если у вас в этом банке несколько счетов? Вероятно речь все таки о вашем профиле в банке.

Во-вторых, о какой идентификации идет речь? Когда вы звоните в банк или когда вы входите в мобильное приложение банка?

В первом случае банку монопенисуально с какого даже номера вы звоните, важно чтобы вы назвали девичью фамилию матери, кодовое слово, кличку кошки или что там у них требуется. У банков есть техническая возможность засечь смену сим при отправке вам смс, но это надо иметь на стороне банка соответствующее оборудование и шлюз к оператору, чтобы иметь возможность получать и анализировать соответствующие ACK-и, что не всем банкам доступно.

В-третьих, нет ничего менее секурного чем держать мобильное приложение банка на том же аппарате в который вставлена симка с номером зарегистрированным в банке. Осмотрительные люди пользуются приложением на одном устройстве, а банковскую симку держат на другом. Что и как тут проверять, и на каком устройстве я плохо представляю.

Вот основные причины плача ярославны.

Dmitry Mitry, С американскими банками все так отстало и неудобно, что одному чуваку пришлось не то что позвонить, а слетать в США 😉

Типа нашего сбербанка — вот в каком отделении открывали счет — туда и приходите.

Alexbur, Что значит «тоже утекла», полно историй, как спустя минуты после прихода значимой суммы на счет звонят мошенники, которые в курсе размера этой суммы.

Значит все данные просто сливаются автоматически онлайн, не знаю как долго они будут закрывать глаза на это.

мимoпроходил, « В первом случае банку …» — есть же идентификация по номеру, меня просто по имени называют и только подтверждение операций по кодовым словам.

iAndroid, у меня карта ВТБ с 2014 года, ни разу не звонили мошенники, привязанный номер только для смс-банкинга, и вот за два дня два звонка, явно «это жжж неспроста».

Нормальная практика, все эти ддос от мамкиных программистов приведут к тому, что доступ к сайтам рф будет либо от российских пользователей, либо через платные vpn. Ну либо через российские бот-сети.

"Попробуйте ради эксперимента включить VPN-клиент и попробовать открыть сайты" — как-то многовато "пробовать" в одном предложении

Alexbur, Ну, активизировались мошенники за последние пару лет и сейчас они просто стали особо злобные, вот до вас дошли.

На вас просто нет значительных тригеров — к примеру поступление значительной суммы денег.

Обзванивают в спокойном рабочем режиме 😉

Мне вот ни разу не звонили. Но во первых у меня втб нет 😉 Во вторых три антиспама — гугл звонилка, не бери трубку и бот олег.

А жене да, кстати вчера набирали «из втб», но у нас там на детей всякая мелочь приходит, типа пособий, да карта мир периодически пополняется для магазинов.

Учитывая как у нас выглядит защита персональных данных, а главное как выглядит наказание за слив этих данных, что то мне подсказывает что на защиту инфраструктуры от атак вообще особо не тратились. Такие вещи заставить делать можно только законами, а законы у нас отставали от технологического развития всегда.

Особенно когда наверху логика…

-А что РФ будет делать если ЕС заблокирует счета?

-ЕС не может этого сделать.

-Почему?

-Ну потому что это не красиво будет.

Реальная же выдержка из интервью кого то из наших главных экономистов по моему. Над этим даже Соловьев посмеялся.

С защитой ровно та же самая история…

-США не будут атаковать инфраструктуру

-Почему нет?

-Ну потому что мы можем ответить тем же.

тут такие белые пушистые. виноваты другие и их государство что дает обратку. Двойному стандарту мышления некоторых писателей и пропагандистов не перестаешь удивляться раз за разом — не ужели на столько надо быть ….. О бревнах в своем глазу молчат.

Artem_V, А чё, хорошая идея. Скорей бы.

"выходите из России, и все прекрасно работает" — хм, если выйти из России, то окажешься за её пределами, и тогда доступ будет, как с зарубежных адресов.

>> Нужно соблюдать цифровую гигиену, не совершать опрометчивых поступков, от которых потом будет безумно грустно, но ничего исправить будет нельзя.

Что-то анекдот вспомнился про защиту от венерических. Надеть презерватив, обмазать смолой, надеть втрой, наложить гипс… и никаких половых связей.

Я к тому, что базовая гигиена с каждым годом дает все меньше защиты. Вредительство совершенствуется опережающими темпами. Все больше дыр для вредительства лежит вне контроля пользователя… остается только "и никакого интернета!".

вот тебе еще Эльдар новость, почитай, На «Яндекс Картах» пропали границы регионов в интернете. Уже надо новую рубрику Яндекс Всё или национализация

+ 2 новость Apple заблокировала приложения почты Mail.ru и «ВКонтакте» в AppStore

Вчера из AppStore удалили приложение Mail.ru и большинство сервисов «ВКонтакте»: VK Музыка, VK Клипы, VK Мессенджер, VK Play, VK Админ и саму соцсеть.

«ВКонтакте» подтвердила, что приложения заблокировала компания Apple. Сервисы, которые были установлены до блокировки, продолжают работать. «ВКонтакте» направила запрос в Apple, ответа пока нет.

Весной 2022-го из AppStore удалили приложения многих российских банков: «Альфа Банк», «Сбербанк», «ВТБ» и других. На прошлой неделе Apple также удалила одно из самых популярных приложений с картами «2ГИС». С 2020 года 72% акций компании принадлежит «Сбербанку».

найдете в интернете