Привет.

Помните пословицу «где тонко, там и рвется»? Сегодня она как никогда актуальна для описания ситуации с информационной безопасностью во многих уголках нашего мира, в том числе в России. Два года российскую инфраструктуру пробуют на зубок, причем происходит это повсеместно, от крупных компаний до небольших провайдеров в отдаленных регионах. Для нападающих размер цели не играет большой роли, задача — нанести максимальный урон, создать неприятности для всех, но главное, чтобы по возможности пострадали люди. Под виртуальным прицелом находятся все жители страны, так как работа мошенников — это ровно такая же атака на инфраструктуру, в которой целью являемся мы с вами. Мошенники получают поддержку целого ряда государств, инструменты для того, чтобы дозвониться до потенциальной жертвы. Параллельно они собирают информацию для целевых атак, когда идет не массовый обзвон, а точечная работа против конкретных людей. И это уже совсем другие истории, в которых можно подделать голос близкого человека, создать ситуации, в которых неясно, как реагировать, и не спасают простые правила цифровой гигиены.

Многие компании относятся к безопасности данных и информационных систем наплевательски, не вкладывают деньги в защиту как таковую. Из ярких примеров — атака на CDEK, причем это не первый раз, когда IT-системы службы доставки приказали долго жить. Причина? Хроническое отсутствие финансирования, при этом деньги у компании есть, она просто не видит особого смысла в защите данных своих клиентов, защите своих систем. Экономия превалирует в данной ситуации.

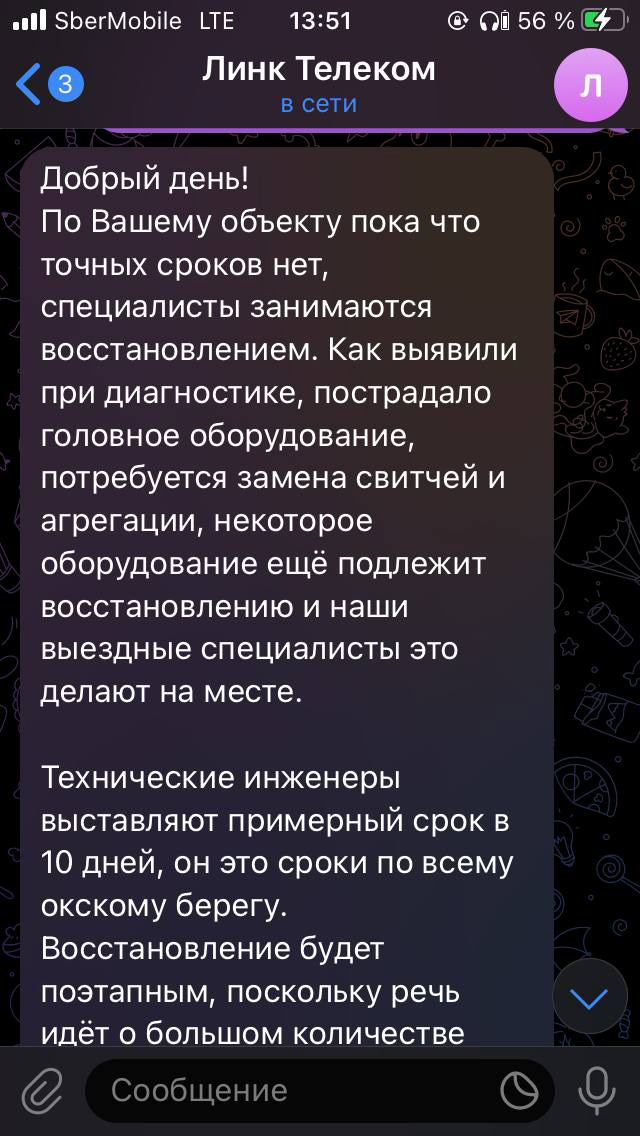

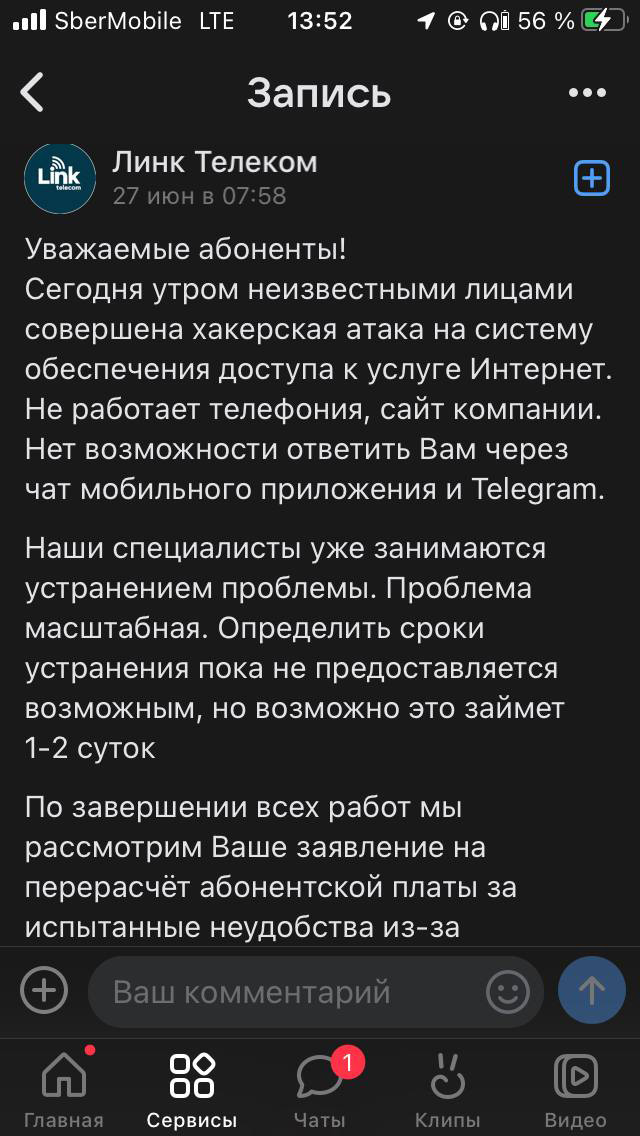

27 июня случилась очередная атака из длинного ряда таковых, под нее попало несколько региональных провайдеров, например, «Линк Телеком» из Нижнего Новгорода. Вот что пишет наш читатель: «Нижний Новгород, на окраине города работает только один оператор домашнего интернета и тв (другие не хотят заходить) Линк телеком, в результате хакерской атаки 27 июня упала вся сеть. Сегодня обновили информацию, что оборудование было повреждено и восстановление займёт ещё 10 дней. Проблема в том что альтернативы нет и мобильный интернет в жк Смарт сити не ловит. Самое смешное, что лифт в домах без интернета не работает».

Никаких подробностей от самой компании у меня нет, но предположить, что произошло, не так сложно. Уровень защиты инфраструктуры оказался недостаточным, что привело к такому результату. Недостаточность защиты обычно вытекает из ее стоимости, того, что местные провайдеры конкурируют с большими компаниями и постепенно эту конкуренцию проигрывают. Вне зависимости от размера такого локального провайдера у него меньше ресурсов, чем у федеральных игроков, которые давят своим масштабом. И для федеральных компаний уровень используемой защиты всегда выше по умолчанию, так как они сталкиваются с подобными рисками нон-стоп, им просто приходится их нивелировать. Это, к слову сказать, объясняет себестоимость услуг для разных компаний, одно дело — когда вы тратитесь на защиту, совсем другое — когда нет.

Локальные провайдеры в последние годы выживают и экономят на многом, им просто приходится это делать. Они идут в разные услуги, пытаются диверсифицировать свой бизнес. История, которая случилась в Нижнем Новгороде, показывает, что защита необходима, равно как и допуск разных провайдеров в жилые комплексы. Думаю, что в конкретном примере жильцы могут поставить ребром вопрос, почему у них нет альтернативы в виде других компаний.

Неработающие лифты вызывают множество вопросов, так как формально они никак не завязаны на интернет-соединение, а если застройщик сделал нечто, что не дает им работать локально, то тут вопросы к нему.

Когда поделился информацией про атаку, услышал недоверие к словам провайдера — как можно физически повредить оборудование? Для этого существует не десяток, а сотня разных способов. От банального вируса-шифровальщика, который превращает все данные в IT-системе в бесполезные (нужны бэкапы, на них, видимо, тоже экономят), до вывода железок в режим работы, который приводит к их физическому уничтожению. Для многих устройств достаточно поменять настройки работы так, чтобы убрать все ограничители, при должной нагрузке они просто будут гореть, а обеспечить такую нагрузку извне не составит труда. Когда кто-то хозяйничает внутри вашей IT-системы, с ней можно проделать миллион трюков, предпринимать что-то в такой момент сложно и поздно.

Представьте себе, что ваш компьютер неожиданно начал работать в запредельном режиме, он что-то вычисляет, ограничения на нагрев процессора сняты. Рано или поздно он выйдет из строя. Но учитывая, что производители создают множество дублирующих систем, которые предотвращают такой сценарий, мы пользуемся компьютерами без каких-либо проблем. В больших IT-системах зачастую за безопасность оборудования отвечает сама компания, она настраивает ее под свои задачи. И внешнее вмешательство эти настройки может поменять на противоположные.

Ярким примером внешнего вмешательства является вирус Stuxnet, им поразили в Иране центрифуги, которые служили для обогащения урана. Произошло разрушение центрифуг, погибли люди. История случилась осенью 2010 года, тогда это был первый случай физического воздействия вируса на «железо». Сегодня таких примеров намного больше, счет идет на десятки случаев применения в реальной жизни. Надо ли бояться этого? Нет, если мы будем всегда держать в голове, что именно мы используем, как защищаем свои устройства и сети.

Причем цифровая гигиена тут распространяется не только на компании, но и на нас с вами. Купили роутер? Будьте добры выбрать модель от известного производителя, понимая, что он печется о безопасности. А заодно сменить все пароли по умолчанию, чтобы никто не мог без труда взломать вашу домашнюю сеть.

Покупаете дешевый робот-пылесос со встроенной камерой? Подумайте, насколько вероятна ситуация, что он передает картинку из вашей квартиры куда-то еще, насколько вы готовы, чтобы появились фотографии вас в неглиже или что-то похлеще. Наш выбор как потребителей крайне важен, при этом покупка даже дорогой техники вовсе не защищает от неприятностей, они могут случиться с каждым из нас, но пытаться подстелить соломки нужно. Более того, заниматься безопасностью внутри компаний должны люди, которые там работают, равно как и дома настраивать все должны вы, а не приглашенный эксперт, который может наворотить что угодно. Нужно осваивать азы безопасности, иначе потом будет очень горько.

Вопросы безопасности компаний, да и личной безопасности, возникают только после того как грянет гром. И то это помогает пересмотреть свой подход далеко не всегда, зачастую ничто не меняется, кажется, что снаряд второй раз в то же место не прилетит. Прилетает, и очень часто.

Мы как пользователи должны всегда задавать простые вопросы: как вы защищаете наши данные, что у вас сделано для защиты от хакерских атак? И чем более размыты ответы, тем меньше уверенности у нас будет в конкретной компании. Безопасность становится частью товара и услуги, нам придется об этом думать, и это действительно важно. Ведь от этого зависит как сохранность наших данных, так и то, будем мы пользоваться той или иной услугой без проблем либо они возникнут. Так что не стесняйтесь спрашивать, что компании делают для безопасности ваших данных, какую меру ответственности на себя берут. И чем быстрее вы приучите себя задавать такие вопросы, тем лучше. И, конечно же, читайте о том, как обезопасить себя, какие правила цифровой гигиены важны, чтобы не попасть в сложную ситуацию.