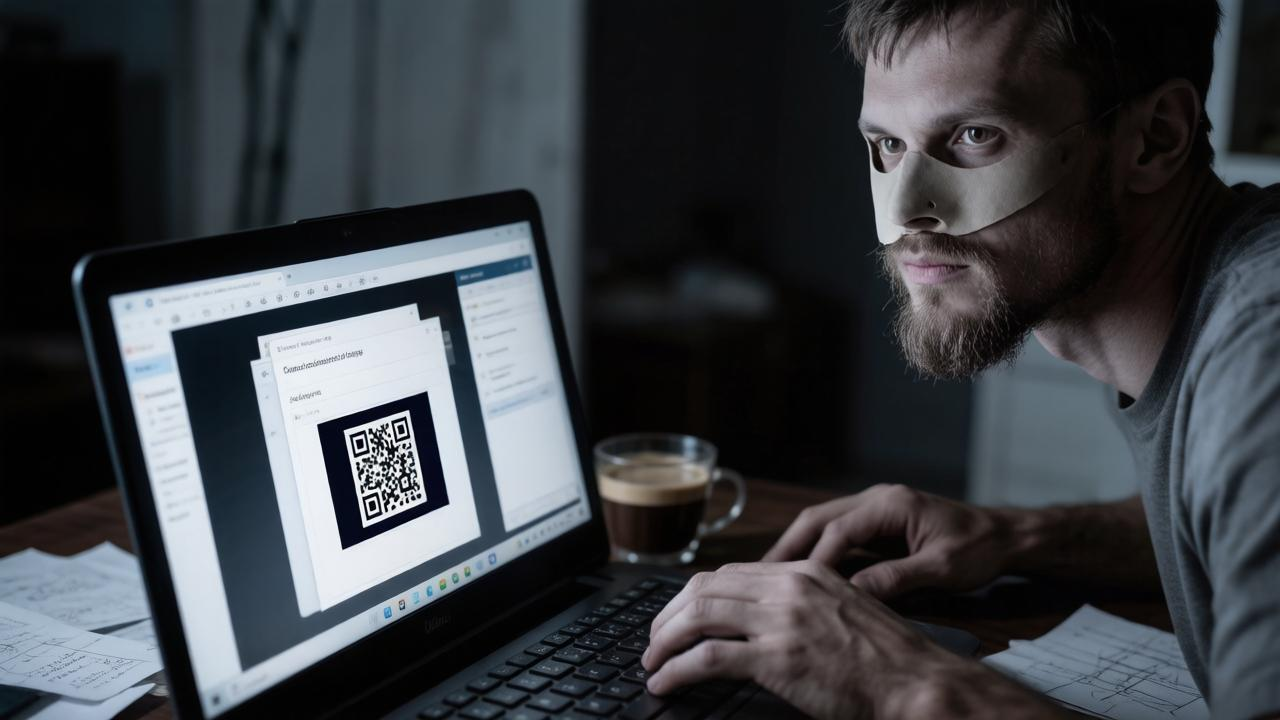

Злоумышленники массово атакуют корпоративную почту российских компаний, используя схему с небольшими платежами за почтовые отправления. В «Лаборатории Касперского» зафиксировали рост мошеннических рассылок, нацеленных на сотрудников компаний. Схема построена на использовании QR-кодов, которые ведут на поддельные страницы оплаты. Мошенники отправляют письма от имени государственных органов — в адресе отправителя используются домены с аббревиатурами, характерными для реальных ведомств. В теме письма указываются номера «электронных уведомлений», «актов», «протоколов» или «предписаний». Сам текст письма часто отсутствует — есть только QR-код и подпись с именем и должностью вымышленного специалиста. После сканирования кода пользователь попадает на страницу, стилизованную под сервис отслеживания почтовых отправлений. Там отображается информация о некой «документации» со статусом «ожидает оплаты». Жертве предлагают внести несколько сотен рублей якобы за возможность отследить или получить отправление. Рядом размещается текст о «безопасной процедуре резервирования средств». Небольшая сумма платежа снижает бдительность: трата кажется незначительной, а ситуация — правдоподобной.

Особенность этой волны — использование QR-кодов вместо традиционных фишинговых ссылок. Почтовые фильтры и защитные решения не всегда распознают QR-код как потенциально опасный объект, поэтому письма успешно проходят через корпоративные системы защиты. Главный эксперт «Лаборатории Касперского» Сергей Голованов пояснил, что злоумышленники всё чаще копируют стиль официальных уведомлений, используют названия государственных структур и создают сценарии, имитирующие реальный бюрократический процесс. Многие пользователи воспринимают QR-код как нейтральный технический инструмент и реже ожидают подвоха. Специалисты рекомендуют не сканировать QR-коды из писем от незнакомых отправителей, особенно если письмо требует срочных действий, оплаты или ввода данных. Важно проверять адреса отправителей, не переходить по подозрительным ссылкам и использовать защитные решения, способные анализировать фишинговые страницы после перехода.